Pracują nad TCP/IP przyszłości

28 stycznia 2016, 12:51Europejski Instytut Norm Telekomunikacyjnych (ETSI) powołał grupę roboczą, której zadaniem jest przystosowanie protokołu TCP/IP do wymagań przyszłości. Obecnie TCP/IP zarządza większością ruchu w internecie. Protokół ten powstał w 1973 roku i musi ewoluować, by zapewnić działanie sieci przyszłości.

Zmarł Marvin Minsky, pionier badań nad sztuczną inteligencją

26 stycznia 2016, 12:15Przedwczoraj, 24 stycznia 2016 roku, zmarł Marvin Minsky, pionier badań nad sztuczna inteligencją, założyciel laboratorium sztucznej inteligencji na MIT.

Zakończono historyczną operację antypedofilską

26 stycznia 2016, 11:44Amerykański Departament Sprawiedliwości zamknął właśnie historyczną sprawę, Operation Torpedo. Historyczną, gdyż w jej ramach sąd po raz pierwszy zgodził się, by FBI prowadziła szeroko zakrojoną operację hakerską.

Centralnie zarządzana walka z infekcjami?

19 stycznia 2016, 13:46W ubiegłym miesiącu Microsoft przechwycił ruch z prywatnych pecetów stanowiących część botnetu i oczyścił komputery ze szkodliwego kodu. W tym samym czasie FBI i Europol doprowadziły do odłączenia od sieci serwerów botnetu Dorkbot. Teraz Microsoft jest pytany przez unijnych urzędników, czy mógłby zrobić więcej.

Towarzyskie małpy mają bogatszy mikrobiom

18 stycznia 2016, 11:54Prowadząc bardziej towarzyski tryb życia, szympansy mają bogatsze mikrobiomy. Jak podkreślają Amerykanie, spędzanie czasu z innymi często zwiększa ryzyko zarażenia szkodliwymi bakteriami, ale może także oznaczać przekazanie tych korzystnych dla zdrowia.

Rośnie liczba ataków na przemysłowe systemy kontroli

14 stycznia 2016, 06:23Amerykańskie władze informują o zaobserwowaniu większej niż zwykle liczby ataków na przemysłowe systemy kontroli. Ostrzegają, że systemy takie powinny być - w miarę możliwości - niedostępne z sieci zewnętrznych.

Microsoft zakończył wspieranie Windows 8

12 stycznia 2016, 16:21Dzisiaj dobiegło końca wsparcie dla Windows 8. Użytkownicy tego systemu nie będą otrzymywali żadnych poprawek bezpieczeństwa, chyba, że zaktualizują swój OS do wersji 8.1.

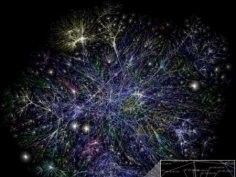

Naukowcy we Wrocławiu... złapani w sieć

11 stycznia 2016, 10:14Ponad 230 naukowców z prawie 30 krajów świata weźmie udział w rozpoczynającej się w poniedziałek 11 stycznia we Wrocławiu trzydniowej interdyscyplinarnej konferencji NetSci-X 2016, poświęconej naukom o sieciach (network science).

Odnawialna Rosja

8 stycznia 2016, 22:27Z raportu zamówionego w Finlandii przez organizację Neo-Carbon Energy Research Project wynika, że do roku 2030 Rosja i cała Azja Centralna mogłyby przejść na ekonomicznie opłacalną energię odnawialną, głównie na tę pozyskiwaną ze Słońca i wiatru

Spółka Amazona sprzedaje własne układy scalone

8 stycznia 2016, 11:43Należąca do Amazona firma Annapurna Labs Inc. rozpoczęła sprzedaż własnych układów scalonych. Kości ARM przeznaczone są m.in. do ruterów Wi-Fi i urządzeń NAS. Annapurna została założona w 2011 roku przez Avigdora Willenza, który wcześniej założył projektującą układy scalone firmę Galileo Technologie